هنگامی که به تهیه سرور اختصاصی پرسرعت در ایران یا خرید سرور مجازی لینوکس و همچنین نصب سی پنل در سرور مجازی و سرور لینوکس فکر میکنید، امنیت و ایمنی اطلاعاتی که بر روی این سرورها ذخیره میشوند، از اهمیت بسیاری برخوردارند. از جمله پروتکلهایی که به شما این امنیت و اطمینان را فراهم میکنند، SSH یا Secure Shell است. در این مقاله، ما به طور کامل به تشریح پروتکل SSH چیست، پرداخته و نحوه عملکرد آن را برای مدیریت امن سرورهای از راه دور توضیح دادهایم.

پروتکل SSH چیست؟

شاید برای شما سوال باشد که پروتکل SSH چیست و چه تفاوت هایی با سایر سرویس های امنیتی مانند گواهی SSL دارد ؟ SSH درواقع یک پروتکل مدیریت از راه دور است که به کاربران امکان میدهد سرورهای راه دور را از طریق اینترنت کنترل و مدیریت کنند. این پروتکل به عنوان جایگزین امن برای پروتکل Telnet شناخته میشود که بدون رمزگذاری اطلاعات ارتباطی را انتقال میدهد. با استفاده از SSH، تمام اطلاعات ارسال شده بین کلاینت و سرور، به صورت رمزگذاری شده انتقال مییابند و دیگران نمیتوانند به آن اطلاعات دسترسی داشته باشند. این امکان به مدیران سیستم و کاربران این اطمینان را میدهد که ارتباطات آنها از دسترسی غیرمجاز محافظت میشود.

تاریخچه پروتکل SSH

پس از درک مفهوم SSH چیست به بررسی تاریخچه پروتکل SSH میپردازیم. Tatu Ylonen یکی از انسانهای برجسته در زمینه امنیت اطلاعات و ایجاد پروتکل SSH بوده است. وی توانست با ابداع SSH به عنوان یک پروتکل امنیتی برای ارتباطات از راه دور، به حل مشکلات امنیتی موجود در پروتکلهای قدیمی مانند Telnet و rLogin بپردازد. از آن زمان که پروتکل SSH معرفی شد و پورت پیشفرض آن به شماره 22 اختصاص یافت (می توان اقدام به تغییر پورت SSH در CENTOS کرد )، SSH به یک استاندارد امنیتی در دنیای ارتباطات از راه دور تبدیل شده است.

پروتکل SSH چگونه کار میکند؟

برای بیان مفهموم SSH چیست و چگونه کار می کند باید بدانید که مدل کلاینت_سرور یک مدل معماری در ارتباطات کامپیوتری است که در آن یک کلاینت (کامپیوتر یا دستگاه کاربر) با یک سرور (کامپیوتر یا دستگاه میزبان) ارتباط برقرار میکند. در مدل کلاینت_سرور، کلاینت درخواستهای خود را از سرور میپذیرد و سرور پاسخ مناسب را به کلاینت ارسال میکند. پروتکل SSH نیز به همین صورت کار میکند. برای پاسخ به سوال نحوه کار پروتکل SSH چیست ؟ باید گفت که نحوه کارکرد این پروتکل به شکل زیر است:

- ابتدا کاربر یا کلاینت تلاش میکند تا ارتباط خود را با سرور از راه دور برقرار کند. این ممکن است با وارد کردن نشانی IP سرور یا نام دامنه و ورود به سیستم باشد.

- بعد از برقراری ارتباط اولیه، کاربر ممکن است تنظیمات مورد نظر خود را برای ارتباط انجام دهد. سپس کلاینت باید هویت خود را به سرور از راه دور اثبات کند. این ممکن است با استفاده از کلید عمومی برای دسترسی به سرور باشد.

- حالا که تنظیمات و هویت اعتبارسنجی شدهاند، ارتباط باید امن و یکپارچه باشد. برای این منظور، پروتکل SSH از رمزنگاری متقارن استفاده میکند. همچنین از تکنیکهای هشینگ برای اعتبارسنجی ارسالها و دریافتها استفاده میشود تا اطمینان حاصل شود که دادهها در انتقال تغییر نکردهاند و از تغییرات غیرمجاز محافظت میشوند.

کاربردهای پروتکل SSH چیست ؟

از پروتکل SSH برای ایجاد اتصالهای امن و مدیریت از راه دور استفاده میشود. در زیر به برخی از کاربرد پروتکل SSH اشاره میکنیم:

- دسترسی امن به سرورها و سیستمهای از راه دور.

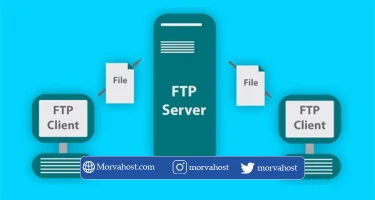

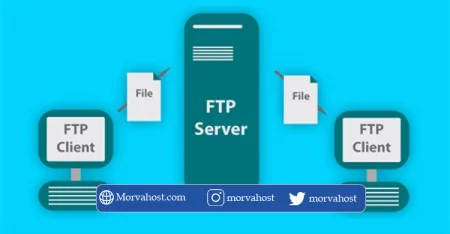

- ارسال و دریافت فایلها با امنیت بالا.

- دسترسی از راه دور به سیستمهای لینوکس و مدیریت آنها.

- احراز هویت امن کاربران از طریق نام کاربری و رمز عبور یا کلیدهای SSH.

- دسترسی به سرورهای توسعه، تست و تحویل نرمافزار.

- مدیریت دستگاههای شبکه از راه دور.

- مدیریت ماشینهای مجازی در محیطهای مجازی سازی.

قابلیتهای پروتکل SSH چیست ؟

اگر بخواهیم بگوییم که قابلیت های پروتکل SSH چیست باید بگوییم که پروتکل SSH بهبود بزرگی در امنیت ارتباطات بین کاربر و سرور ایجاد کرده و این یکی از دلایل محبوبیت بالای آن در دنیای مدیریت سرورها و شبکهها است. برای آنکه بهتر بدانیم قابلت های SSH چیست در زیر به برخی از قابلیتهای Secure Shell اشاره میکنیم:

- ارتقاء امنیت نسبت به پروتکلهای نامحافظه مانند Telnet.

- تایید هویت کاربران و سرورها برای جلوگیری از دسترسی غیرمجاز.

- امکان استفاده از کلیدهای خصوصی به جای رمز عبور برای افزایش امنیت.

- اجازه ارسال دستورات و انتقال فایلها با امنیت بالا.

- ایجاد ارتباطات پایدار و امن برای مدیریت سرورها و دستگاهها از راه دور.

- قابلیت مدیریت اجزای مختلف زیرساخت شبکه از راه دور.

مسائل امنیتی Shell امن در SSH چیست ؟

مسائل امنیتی Shell امن برای سازمانهایی که از پروتکل SSH استفاده میکنند از اهمیت ویژهای برخوردار است. این سازمانها باید برنامهها و فرآیندهای مدیریت کلیدهای میزبان را در نظر بگیرند. این کلیدها معمولاً در فایلهای SSH Know_hosts ذخیره میشوند و میتوانند در طول زمان جمع شوند، به ویژه برای کارکنان IT که نیاز به دسترسی به سرورها و سیستمهای راه دور دارند. سازمانها باید برای حفظ امنیت و کنترل روی این فایلها، یک فرآیند استاندارد برای مدیریت و نظارت حتی پس از خروج کارکنان از سیستم، بر روی آنها داشته باشند.

پیاده سازی پروتکل SSH

اما نحوه پیاده سازی SSH چیست ؟ SSH یک پروتکل باز و چند پلتفرمی است که برای اکثر سیستمعاملها پیادهسازی شده است. پیادهسازی OpenSSH از جمله معروفترین پیاده سازی پروتکل SSH در لینوکس، یونیکس، macOS، و Windows است. همچنین PuTTY یک برنامه تنظیمات SSH متن باز است که ابتدا برای ویندوز نوشته شد و اکنون در سیستمعاملهای دیگر نیز قابل استفاده است. PuTTY به عنوان یک گزینه معتبر برای استفاده از SSH در ویندوز شناخته میشود.

دستورات استفاده شده در SSH چیست ؟

دستورات SSH در خط فرمان برای انجام وظایف اضافی استفاده میشوند:

- sshd : راهاندازی سرور SSH برای اتصال کاربران به سیستمها از راه دور.

- ssh-keygen : ایجاد جفت کلید احراز هویت SSH.

- ssh-copy-id : کپی کلید SSH به سرورها برای ورود بدون رمز عبور و SSO.

- ssh-agent : مدیریت کلیدهای هویت SSH برای ورود به سرورها بدون نیاز به رمز عبور.

- ssh-add : افزودن کلیدهای هویت به عامل احراز هویت SSH برای SSO.

- scp : کپی فایلها با امنیت از یک کامپیوتر به دیگری.

- Sftp : انتقال امن فایلها بین کامپیوترها از طریق SSH.

تونل زنی پروتکل SSH

تونل زنی پروتکل SSH چیست ؟ درواقع این پروتکل به کاربر این امکان را میدهد که ارتباط امنی بین یک میزبان محلی و یک میزبان راه دور ایجاد کند. این تکنیک ترافیک شبکه را به یک آدرس پورت یا IP خاص هدایت میکند تا بتواند میزبان راه دور را از طریق برنامههای میزبان محلی مستقیماً دسترسی دهد. باید توجه داشت که تونلهای SSH نیز میتوانند به عنوان ابزار برای عوامل مخرب و استفاده غیرمجاز از شبکهها استفاده شوند. به همین دلیل، نیاز به مدیریت و کنترل دقیقی بر روی این تونلها وجود دارد. برای جلوگیری از استفاده غیرمجاز از تونلهای SSH، فایروالها و سیاستهای امنیتی شرکتها میتوانند تنظیمات خاصی داشته باشند.

تفاوت های SSL/TLS و SSH چیست ؟

برای درک تفاوتهای این دو پروتکل به مقایسه SSH و SSL/TLS میپردازیم:

محل کارکرد:

- پروتکل SSH در لایه بالایی یعنی لایه کاربری (Application Layer) کار میکند و برای دسترسی به سرورها و مدیریت از راه دور از آن استفاده میشود.

- پروتکل TLS در لایه انتقال (Transport Layer) طراحی شده است و اصلیترین وظیفهاش ارتقاء امنیت انتقال دادهها در شبکه است.

رمزگذاری و تأیید:

- TLS اجازه میدهد که اتصالهای بدون رمز، رمزگذاری یا تأیید شوند.

- SSH تمام اتصالات را رمزگذاری و تأیید کرده و از ترکیب رمزنگاری و هشینگ برای ایجاد اتصالات امن استفاده میکند.

استفاده از کلیدها:

- TLS از کلیدهای عمومی و خصوصی برای ایجاد اتصالهای امن استفاده میکند، اما تأیید اعتبار تنها توسط سرور انجام میشود.

- SSH از کلیدهای عمومی و خصوصی هم برای ایجاد اتصالات استفاده میکند و تأیید اعتبار هر دو طرف (کلاینت و سرور) انجام میشود.

کانفیگ SSH در ویندوز

چگونگی کانفیگ در ویندوز برای SSH چیست ؟ برای کانفیگ SSH در ویندوز، شما میتوانید از نرمافزار OpenSSH استفاده کنید. این نرمافزار به شما امکان میدهد که دسترسی SSH به سیستمهای ویندوز را فعال کرده و از آن به عنوان یک کلاینت SSH استفاده کنید. برای تنظیم Windows PowerShell به عنوان پیشفرض برای OpenSSH در ویندوز، باید مراحلی را انجام دهید.

- از منوی شروع تنظیمات را باز کرده و نرمافزارها (Apps) یا برنامهها (Apps) را انتخاب کنید.

- در پنجره تنظیمات، به بخش برنامهها (Apps) بروید و برنامههای ویژه (Optional Features) را انتخاب کنید.

- در لیست برنامهها، OpenSSH Client و OpenSSH Server را انتخاب کنید و بر روی (Install) کلیک کنید. این کار نسخه منتقلشده OpenSSH را در ویندوز خود فعال میکند.

- پس از نصب، شما میتوانید از دستورات ssh و scp در خط فرمان ویندوز استفاده کنید.

- برای ایجاد کلیدهای SSH و مدیریت آنها، از دستورات ssh-keygen و ssh-add در خط فرمان استفاده کنید.

از آنجا که تنظیم SSH برای استفاده در ویندوز تاثیر مستقیمی بر روی تنظیمات کاربری دارد، مطمئن شوید که با دسترسی به سیستم با حساب کاربری مدیریتی (Administrator) این کار را انجام میدهید یا حداقل دسترسی لازم برای نصب برنامهها و ویژگیهای اختیاری دارید.

کلام آخر | پروتکل SSH چیست ؟

به عنوان نتیجه، میتوان گفت که پروتکل SSH یکی از ابزارهای برجسته و بسیار اساسی در عرصه امنیت سایبری و مدیریت سرورهای از راه دور است. این پروتکل امکان ایجاد ارتباطات امن و رمزگذاری شده بین کلاینت و سرور را فراهم میکند و توسط اکثر سرویسها و سرورهای میزبانی در فضای اینترنت به عنوان یک استاندارد امنیتی استفاده میشود.

نکته حائز اهمیت این است تامین امنیت توسط SSH به این معنا نیست که شما را از سایر سرویس های امنیتی بی نیاز می کندو وجود هر کدام با توجه به نیاز الزامیست ، برای مثال شما با توجه به دانستن تفاوت های HTTP و HTTPS باید اقدام به خرید گواهی SSL و نصب گواهی SSL کنید.

چگونه میتوان از SSH در ویندوز استفاده کرد؟

برای استفاده از SSH در ویندوز، میتوانید از نسخههای منتقلشده OpenSSH یا نرمافزارهایی مانند PuTTY استفاده کنید.

چه کسانی از SSH استفاده میکنند؟

SSH برای مدیران سرورها، توسعهدهندگان و هر کسی که نیاز به دسترسی امن به سرورها یا انتقال فایلها از راه دور دارد، مورد استفاده قرار میگیرد.

چگونه میتوان فایلها با استفاده از SSH انتقال داد؟

برای انتقال فایلها با SSH، میتوانید از دستورات scp یا sftp در خط فرمان استفاده کنید.

1 دیدگاه دربارهٔ «پروتکل SSH چیست ؟ بررسی کاربرد و ویژگی های SSH»

بازتاب: آموزش 0 تا 100 تغییر پورت ssh در centos - وبلاگ مروا هاست